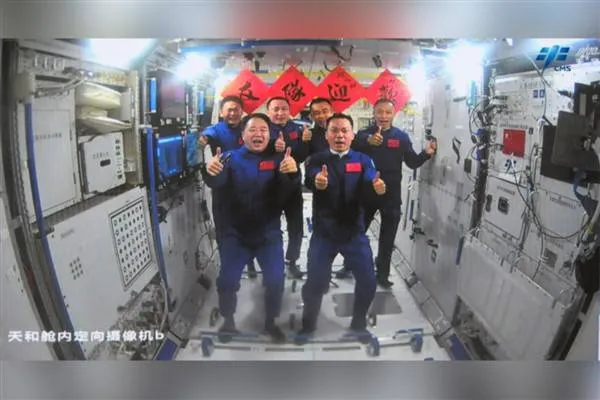

بیانیه وزارت امور خارجه چین درباره فوکوشیما

ژاپن، با وجود واکنشهای شدید جامعه بینالمللی، به تخلیه آبهای پسماندهای تجمعی شده در نیروگاه هستهای فوکوشیما در اقیانوس پرداخته است. چین این اقدام را به شدت محکوم کرده و از دولت ژاپن خواسته است که فوراً این اقدام را متوقف کند.

>

ژاپن، با وجود واکنشهای شدید جامعه بینالمللی، به تخلیه آبهای پسماندهای تجمعی شده در نیروگاه هستهای فوکوشیما در اقیانوس پرداخته است. چین این ا قدام را به شدت محکوم کرده و از دولت ژاپن خواسته است که فوراً این اقدام را متوقف کند.

سخنگوی وزارت امور خارجه چین تأکید کرد که مسئله آبهای پسماندی که از نیروگاه هستهای فوکوشیما ناشی میشود، یک مسئله بینالمللی امنیت هستهای است. او تأکید کرد که در تاریخ استفاده صلحآمیز از انرژی هستهای، هیچ تجربهای از تخلیه آبهای آلوده به اثرات یک حادثه هستهای در اقیانوس وجود ندارد. سخنگوی یادآور شد که ۱۲ سال پیش در فوکوشیما به وقوع آمده بود که مقدار زیادی مواد رادیواکتیو به محیط زیست جریان پیدا کرد و ژاپن باید دوباره چنین فاجعهای را ایجاد نکند.

سخنگوی گفت: "دولت ژاپن معتبریت تخلیه آبهای پسماندی به اقیانوس، قابلیت دستگاههای تصفیه، دقت اطلاعات مرتبط با رادیواکتیویته، تأثیر آبهای پسماندی بر سلامت انسان و کارآیی مکانیزمهای نظارت را تأیید نکرده است. اقیانوس به همه بشر تعلق دارد. چنین اقدامی به مصالح مشترک جامعه بینالمللی بیتوجهی میکند. این عمل اقتصاد بینالمللی را به خطر میاندازد و اقیانوس را آلوده کرده و مورد محکومیت جامعه بینالمللی قرار خواهد گرفت."

علاوه بر این، او تأکید کرد که دولت چین تمام تدابیر ضروری را برای حفاظت از امنیت و سلامت شهروندان خود خواهد انداخت، به خصوص در زمینه امنیت غذایی.

منبع: رادیو بینالمللی چین

خبرگزاری ایران وكالة الأنباء العربية